软交换网络合法侦听接口的研究与设计

2008-01-31

作者:葛 琳, 马 宏

摘 要:重点研究了各标准化组织对合法侦听" title="合法侦听">合法侦听接口的定义,介绍了针对软交换" title="软交换">软交换网络特点的合法侦听接口的设计方法,并对各个接口的定义进行了详细的说明,给出了其工作流程,指出了接口设计" title="接口设计">接口设计可能存在的不足之处。

关键词:软交换 合法侦听 会话初始协议

目前电信业务发展迅猛,以互联网为代表的新技术革命,正在深刻地改变着传统电信的概念和体系,公众电话交换网话音网必将和分组交换数据网融合,形成可以传递话音和数据等综合业务的下一代网络(NGN)[1]。软交换为NGN提供了具有实时性要求的业务呼叫控制和连接控制功能,是NGN呼叫与控制的核心。随着全球范围内的反恐斗争日益激烈,各国政府对基于软交换网络" title="软交换网络">软交换网络的合法侦听的重视程度也越来越高,对合法侦听技术的支持逐步成为网络设备的准入要求之一。

本文在广泛调研各标准化组织相关研究成果的基础上,结合以往传统电信网络" title="电信网络">电信网络的合法侦听接口的设计思想,提出了针对软交换网络特点的合法侦听接口的设计,并对其工作流程进行了具体的描述。

1 软交换网络的合法侦听接口设计

软交换网络警用接口的设计有别于传统电信网络的警用接口设计,但是沿用了传统电信网络利用警用接口获取信息的设计思想。下面对传统电信网络合法侦听接口设计做一简单的介绍。

1.1 传统电信网络的合法侦听接口设计

传统电信网络的合法侦听接口设计的主要原理是:利用或改进程控交换机的合法侦听模型的接口功能,由监控中心对指定的被监控目标(号码)进行布控,修改其呼叫属性,当该目标发起或收到呼叫时,交换机对该呼叫实施重选路由或提供第三方呼叫输出功能,将其改址或旁路到信息中心,经信息中心截取话路信息后再回送到原来的呼叫地址或目标,从而实现对网络的合法侦听功能,如图1所示。

软交换网络体系结构如图2所示,软交换网络具有基于分组且开放的网络结构、业务与呼叫控制分离、可以快速提供新业务、业务与接入方式分离等特点。软交换网络与传统电信网络之间最重要的区别在于:从应用层面上看,软交换网络中的通信,相当于在通信双方即在两点之间直接进行,而传统电信网络却是分级传输、分段接续的,通信相当于由多点接力完成。因此如何在软交换网络中设置合法侦听接口,建立同步于通信网发展的国家安全体系,将成为当务之急。

1.2 软交换网络的合法侦听接口设计

软交换网络中的呼叫处理都经过软交换设备。这样,软交换设备就可以同时得到通信双方的信令和媒体信息。如果通过软交换设备中的某个功能模块,将其得到的信息传递到信息中心,就可以实现软交换网络的合法侦听功能。信息中心与软交换网络是相互独立的两个部分,要实现信息的传输,必须在它们之间设置标准的传输接口,也就是实现软交换网络合法侦听的接口。而且,此接口的功能是在对电信网络设备安全性和全部业务不造成任何影响的前提下,对被控目标所有话务和非话务活动实现实时跟踪和侦听的。这样,软交换网络就能够通过合法侦听接口接收从信息中心发来的侦听命令,并实时上报辖区内被控目标的业务活动和通信的内容信息。

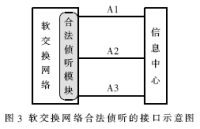

软交换网络实现合法侦听接口示意图如图3所示。

软交换网络合法侦听接口由合法侦听模块和信息中心两部分组成,软交换网络通过合法侦听模块与信息中心进行信息的交互。这里的合法侦听模块是网络中具有特定功能的软件模块,它如同埋伏在网络内部的“内线”,掌握有被监控对象的名单。当名单中的被控对象活动时,合法侦听模块与信息中心“内”、“外”呼应,完成监控任务。在监控过程中,二者通过特定的接口,即A接口进行信息的传输,而A接口又由三个接口组成,其中的每个接口分别完成不同的功能。下面着重介绍A接口的功能及其工作流程。

(1)A1接口传输侦听的相关指令及响应,如监控名单的设定与修改、各种查询和参数修改等。软交换网络与信息中心之间的A1接口通信可采用TCP/IP协议。

(2)A2接口将目标用户的状态信息反馈给信息中心,如用户注册、摘机事件、呼叫、放铃音、听回铃音、挂机事件等。A2接口的通信仍然可以采用TCP/IP协议。

(3)A3接口负责传输用户通信的媒体信息,其中又可以分为信令通道和信令承载通道。信令通道负责完成软交换网络与信息中心之间的信令传输,保证建立一条媒体传输线路;信令承载通道则负责传输目标用户之间通信的媒体流。A3接口采用SIP协议进行通信,可以充分利用SIP协议的呼叫与媒体分离的特点。可以看出,A3接口的设计是整个合法侦听过程的关键。

图4是接口的工作流程。假定用户A为监控目标,它通过网关A向软交换设备发起呼叫,呼叫用户B。用户A摘机时,软交换设备收到Notify命令,在正常处理的前提下,向A2接口发送消息,告之用户的摘机状态。当用户A进行拨号时,软交换设备将A的拨号状态上报A2接口。当A2接口收到AB准备进行通话的消息时,软交换设备利用SIP协议向A3接口发送INVITE请求,激活A3接口,使其等待接收AB通话的媒体流。B用户摘机,软交换设备向A2报告其摘机事件。AB双方开始通话,软交换设备将媒体流传送到A3接口,整个接口工作建立。信息中心接收到A3接口的媒体流后,负责后期的还原、呈现。

在接口实现时,需要一个侦听网关,负责数据的采集和转发处理。当目标用户通信时,侦听网关为通信的双方分配两个端口,并将主叫、被叫的远端媒体地址分别修改为侦听网关的这两个端口地址。同时,将这两个端口的远端分别指向主叫所在的端口和被叫所在的端口。这样就将该呼叫路由到侦听网关,建立起这两个端口和信息中心之间的连接,创建了侦听网关和信息中心之间的媒体通道。在呼叫的过程中,软交换设备中的合法侦听模块指示侦听网关对此次呼叫的媒体信息进行采集,并发送到信息中心。

合法侦听接口如何维护和确保其安全?首先,当接口工作出现异常、或需要人工干预时,应当产生告警指示。这些告警按保密要求分别送往软交换设备中合法侦听模块的普通告警终端或信息中心。然后,提供充分的可以用于故障定位和诊断的信息,指导操作人员查找、排除故障。根据合法侦听接口操作维护需要,将合法侦听接口的操作和维护指令分为以下三级:

(1)合法侦听接口控制级:对合法侦听接口完成开启和关闭;配置和调整合法侦听接口的参数设置。

(2)合法侦听接口操作级:对合法侦听接口状态完成实时监控。

(3)合法侦听接口维护级:对合法侦听接口相关硬件设备、网络运行状态完成监测。

合法侦听接口中除软交换设备通用的硬件维护工作外,其他重要操作都必须用专用的用户名和密码登录后才能进行。此外,合法侦听接口信息中心的控制指令必须是不同于软交换设备的操作指令,防止混淆。同时,合法侦听接口的密码不能明码显示,操作事件等相关信息在软交换设备也不能被查询到。

合法侦听接口应指定确定的信息中心接入的网络地址。采用TCP/IP通信协议时,应指定A1、A2接入的TCP/IP地址,不允许非指定的其他系统接入。

2 可能存在的问题

软交换网络合法侦听接口的设计,满足了国家安全部门对软交换网络通信监听和维护安全的要求,但其缺点也非常明显:

(1)被控目标的隐蔽性问题不能得到解决

合法侦听接口在对目标进行布控时,要对软交换设备进行数据设置,也即在一定程度上直接向非安全部门的人员泄露了被控目标。即便是由网络运营商提供远程接口,信息中心自行操控,软交换网络的维护人员事实上也可通过简单的手段获取命令过程,因而无法解决目标隐蔽性问题。

(2)合法侦听的能力受到软交换设备处理能力的限制

由于合法侦听接口的功能并不是软交换设备的主要功能,因此任何一个软交换设备的合法侦听接口资源都是受限的,不可能提供过多的布控目标和接口电路,也就无法满足某些特殊形势下可能需要的较高的合法侦听能力需求。

(3)合法侦听业务的功能扩展受网络限制

合法侦听业务功能依赖于软交换设备的合法侦听接口的业务提供能力,而软交换设备的合法侦听接口只是通过拷贝通信信令与媒体流来提供话路的输出,并不提供如搜索新的目标用户等其他功能,因此难以实现合法侦听业务的功能扩展。

本文研究了软交换网络合法侦听接口的设计,给出了接口监听的具体工作流程,但是这种接口的设计仍然存在许多缺点和局限性,今后将针对这些不足之处,对设计方案进行完善。

参考文献

[1] 赵慧玲,叶华.以软交换为核心的下一代网络技术[M].北京:人民邮电出版社,2002:1-2.

[2] 刘明明,孟旭东,叶志辉.合法侦听原型系统的设计与实现[J].重庆邮电学院学报:自然科学版,2005,17(5):571-574.