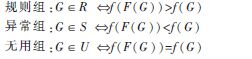

摘 要: 介绍了基于数字图像的信息隐藏技术的基本内容及方法,着重研究了图像信息隐藏的反向检测技术——隐写分析技术,总结了其方法和分类。针对隐写分析中的RS(Regularand Singular groups method)检测算法进行了深入的研究,提出了改进算法,在一定程度上减小了RS检测算法对统计假设的依赖性,并且在不改变像素间相关特性的同时可以对图像进行二次检验,增加了检测结果的准确性。在不同的掩码和嵌入率下进行了大量实验,实验结果验证了该改进算法的有效性,基于该改进算法编写了检测程序,实现了对灰度及彩色图像的LSB(Least Significant Bit)隐藏检测。

关键词: 信息隐藏;隐写分析;RS检测;LSB隐藏

0 引言

随着数字化信息时代的到来,各种各样的数字媒体越来越多,数字图像的信息安全问题越来越受到重视,基于图像的信息隐藏技术以及其反向检测技术——隐写分析技术,成为了新的研究热点[1]。

信息隐藏技术是将隐秘信息隐藏在其他媒体中,通过载体媒体的传输,实现隐秘信息的传递甚至达到跟踪和校验信息来源的目的。隐写分析技术作为信息隐藏的反向技术,目的是检测载体中是否含有隐藏信息。对该技术研究,除了可以检测隐藏信息之外,还可以了解正向隐藏的缺陷,指导研究者设计更健壮的信息隐藏技术,确保嵌入信息的抗攻击性。RS[2-3]检测算法作为一种重要的反向分析方法,对无损嵌入容量的LSB信息隐藏有很好的检测效果。本文基于该算法,通过对大量不同掩码及嵌入率下的数据比较,证实了参数对检测结果的影响,并对该检测算法提出了改进,提高了检测的准确性。

1 信息隐藏技术

信息隐藏应用主要有隐写术、数字水印技术[4]。隐写术是将秘密信息隐藏到普通的信息(如数字图像)中进行传输。方法主要有利用高空间频率的图像数据隐藏信息、采用最低有效位(LSB)方法将信息隐藏到宿主信号中、使用信号的色度隐藏信息、在数字图像的像素亮度的统计模型上隐藏信息等。

数字水印技术是将一些标识信息(数字水印)在不影响原载体的使用并且不易被他人探知和修改的前提下嵌入到数字载体(图片、文档、软件等)当中。数字水印被广泛应用于防伪溯源、版权保护、隐藏标识、认证和安全隐蔽通信中。数字水印可以划分为时(空)域数字水印、频域数字水印、时/频域数字水印和时间/尺度域数字水印。

2 信息隐藏分析技术

信息隐藏分析技术也叫隐写分析技术,是对图像、音频、视频等进行检测,判断其中是否嵌有秘密信息。原始数据由于秘密信息的嵌入,导致自身统计特性发生变化,使得分析者可以通过分析载体数据的异常变化来检测秘密信息的存在,即使无法提取出秘密信息,也能破坏其隐秘通信并追查秘密信息的收发方。由于原始载体很难获得,因此盲检测是最常遇到的情况。盲检测主要是通过统计和算法来对数字图像特征进行分析,从特征的改变来判断是否存在信息的嵌入。

根据隐写分析提取特征的不同,可以分为专用隐写分析和通用隐写分析。根据特征所在域的不同又分为时空域和频率域隐写分析。时空域分析方法主要针对LSB信息隐藏,该方法实现简单,但是检测能力有限。频率域方法则是通过在频域检测特征的变化来判断信息嵌入,包括傅里叶、拉普拉斯、离散余弦和小波变换等。

针对盲检测本身难度已较大,要进行通用隐写分析更是很难实现,所以现在的隐写分析主要是专用隐写分析。包括下面一些经典方法:

(1)Chi-Square统计检测方法。该方法统计调色板图像嵌入信息前后相对颜色对的概率比来检测秘密信息的嵌入,但是对信息的随机嵌入无法检测。

(2)基于无损嵌入容量的检测方法,即本文介绍的RS分析法。

(3)基于JPEG兼容性检测方法。该方法仅适用于JPEG格式的图像,有比较高的灵敏度,甚至可以检测到单个像素的改变,当信息嵌入量较大时,还可以估计出信息嵌入的长度。

(4)DCT(Discrete Cosine Transform)系数分析法。通过估计隐秘载体图像的DCT系数直方图和原始估计直方图的相关改变量来估计秘密信息嵌入量,该方法对具有特殊网格结构的图像检测无效。

3 数字图像RS隐写分析技术及改进

3.1 RS隐写分析

假设有一个M×N个像素的图像,它的像素值用集合P来表示(例如一个8 bit的灰度图像,P={0…255})。把图像分割成像素接近的N个组:{x1…xn},定义一个辨别函数f:

则每一个像素组G=(x1…xn)对应一个实数值f(x1…xn)∈R。像素组G的噪声越大,辨别函数f的值就越大。而LSB的信息嵌入等同于叠加了噪声,这样会引起f值的增加。

定义一个基于集合P的可逆操作F,称之为翻转。翻转可以认为是一个灰度级的置换,它具有以下性质:

对x∈P有F2=F和F(F(x))=x。

对于8 bit灰度图像,定义翻转如下:

为保持完备性,还定义一个恒等翻转:

F0(x)=x

以上翻转都满足:

F-1(x)=F1(x+1)-1 x∈P(2)

用辨别函数f和翻转操作F就可以将G归类到三种类型的像素组:R(规则组)、S(奇异组)、U(无用组),分类规则如下:

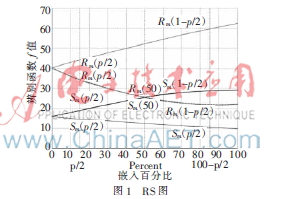

用Rm来表示处理后的规则组的数量,Sm表示异常组的数量,上述翻转等同于模拟叠加了噪声,导致了f值的增加,因此规则组的总数将大于异常组,即:

Rm>Sm(3)

如图1所示,随着隐藏信息长度的增加,当嵌入率为50%时,Rm和Sm的值趋于相等。

此外,大量的试验表明下面的统计假设都是正确有效的:

RS隐写分析正是建立在式(4)的统计假设之上,再利用式(3)来判断是否有信息嵌入,最后利用二次方程(5):

2(d1+d0)x2+(d-0-d-1-d1-3d0)x+d0-d-0=0(5)

其中:d0=Rm(p/2)-Sm(p/2)

d1=Rm(1-p/2)-Sm(1-p/2)

d-0=R-m(p/2)-S-m(p/2)

d-1=R-m(1-p/2)-S-m(1-p/2)

x的取值为两个根中绝对值小的那一个,代入式(6)可得出嵌入信息的长度P:

P=x/(x-1/2)(6)

3.2 算法改进

基于RS算法的改进方法,可以分为以下几个步骤:

(1)将图像看成是一个M×N的像素组,将其分成n个小的像素组,每个组的元素个数根据情况指定。

(2)对每个小的像素组进行式(1)的f运算。

(3)对每个小的像素组进行正翻转,翻转规则为:像素值为偶,其值加1;像素值为奇,其值减1。

(4)对翻转后的小像素组重复步骤(2),比较未翻转的像素组和翻转后的像素组的f运算后的值,如果翻转后的值大于翻转前的值,就将该像素组归为R类,反之归为S类,相等则归为U类。

(5)对每个小的像素组进行负翻转,翻转规则为:像素值为偶数则减1,奇数则加1,然后重复步骤(4)。

(6)对原始图像整体翻转,规则为:像素值为偶数则加1奇数则减1,对得到的新像素组重复步骤(1)~(5)。

(7)将上面得到的多个情况下的R、S组的数量代入到上面二元方程(5)中求解,由等式(6)就可以得到P值。根据大量实验数据设定了一个阈值为5%,一般P值大于5%就可以认为图像中含有隐藏信息。

上述的步骤(3)和(5)在一定程度上减小了RS检测算法对统计假设的依赖性,步骤(6)对图像的整体反转,使得在不改变像素间相关特性的同时,可以对图像进行了二次检验,增加了判决结果的准确性。

3.3 实验结果和分析

通过以上RS算法的改进,基于数字图像处理[5],利用VC编写了一个基于RS隐写检测算法的检测工具,该工具可用于检测BMP格式的灰度和彩色图像中是否含有隐藏信息,并显示算法中用到的关键参数。检测程序主界面如图2所示,检测参数如图3所示。

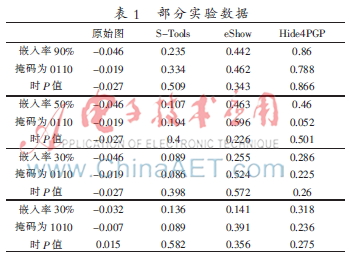

实验中利用了下面3个经典的信息隐藏工具:eShow、S-Tools和Hide4PGP。在检测过程中,统计比较了用不同隐藏工具在不同的嵌入率和不同掩码下检测算法的有效性,如表1所示。

通过对大量实验数据进行分析,总结了下面几个影响检测结果的因素:

(1)嵌入率越高,检测的准确率越高。

(2)掩码对检测结果有影响。比较实验的两个掩码,低嵌入率情况下,掩码为0110时,检测效果更好。

(3)初始偏差对检测结果精确度有影响。初始偏差(表1中第1列数据)是指原始载体由于随机变化而产生的微小初始非零信息长度。初始偏差可能是正或负,它限制了隐写分析的精确度。统计数据表明初始偏差对JPEG图像、未压缩的图像及高分辨率图像来说相当低,而且彩色图的初始偏差大于灰度图。

(4)图像中信息比特的位置。图像中信息是随机分布时,RS隐写分析的精确度较高;而当图像中信息集中分布在局部区域时,RS隐写分析的精确度较低。

4 结论

本文针对LSB信息隐藏的RS检测算法提出了改进,减少了该方法对检测样本原始统计假设的依赖性,并在不改变图像元素间相关性的前提下增加了二次检验,提高了检测准确率,实验结果也印证了改进的有效性。通过比较大量实验数据,总结了影响检测结果的因素。由于本文的实验是基于嵌入率大于30%的BMP图像,因此在下一步研究中,还需要考虑多种格式和低嵌入率情况下的算法有效性,并针对文中提出的影响检测准确性的因素来加以改进。

参考文献

[1] 汪小帆,戴跃伟,茅耀斌.信息隐藏技术-方法与应用[M].北京:机械工业出版社,2001.

[2] FRIDRICH J, GOLJAN M, DU R. Detecting LSB steganography in color and gray-scale images[J]. IEEE Multimedia, Special Issue on Security, 2001,8(4):22-27.

[3] FRIDRICH J, DU R, MENG L. Steganalysis of LSB encoding in color Images[C]. IEEE International Conference on Multimedia and Expo, IEEE Press, N.J. 2000.

[4] NAOR M, SHAMIR A. Visual cryptography[C]. EUROCRYPT,1994:1-12.

[5] 阮秋琦.数字图像处理学[M].北京:电子工业出版社,2001.