警告:近日针对以色列公司的勒索软件可能与伊朗黑客有关

2020-11-17

来源:互联网安全内参

多个消息来源得知,最近两波针对以色列公司的勒索软件浪潮已经被追踪到是来自伊朗的黑客发起的。

勒索软件攻击自10月中旬以来一直在发生,本月升级,并多次以以色列为目标。

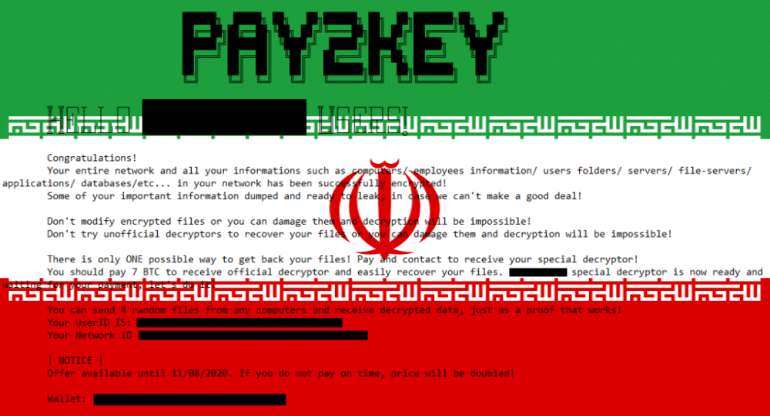

以色列各种规模的公司都成为了使用Pay2Key和WannaScream勒索软件攻击者的目标。

黑客侵入了公司网络,窃取了公司数据,加密了文件,并要求支付巨额费用来提供解密密钥。

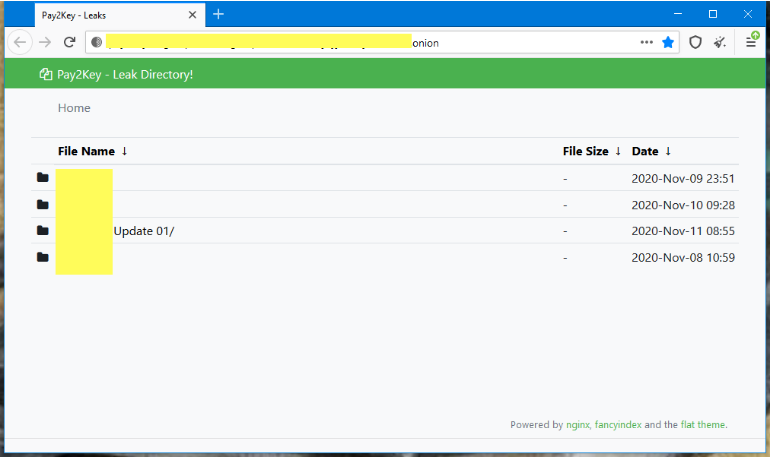

此外,位于以色列的网络安全咨询公司Konfidas的创始人兼首席执行官Ram Levi告诉记者,本周Pay2Key勒索软件团伙还在黑暗网络上发布了一个“泄露目录”,该团伙现在正在泄露拒绝支付赎金的公司的数据。

勒索软件WannaScream的攻击已经遍布全球,但以色列安全公司Profero的创始人兼首席执行官Omri Segev Moyal告诉记者,这种勒索软件目前通过“勒索软件即服务”(ransomwareas -a- service,简称RaaS)模式提供,从勒索软件开发商那里租用勒索软件的一个组织,把目标对准了以色列公司。

Profero是当地一家安全公司,目前正在为许多陷入困境的以色列公司提供事件响应(IR)服务,他今天表示,它追踪了以色列公司向伊朗加密货币交易所Excoino的几笔付款。

“无论是WannaScream还是Pay2Key勒索软件,其总体复杂性都非常一般。Pay2Key的低复杂度使得我们能够很容易地跟踪比特币的动向,”Moyal告诉记者。

Profero的高管补充说:“我们的团队确定了位于伊朗的加密货币交易所Excoino的退出策略。这种行为对于主要的勒索软件运营商而言非常罕见。”

Profero的调查结果以及Pay2Key和伊朗的威胁行为者之间的联系今天也得到了Check Point和第三人的证实。

Check Point是在上周首次发现Pay2Key勒索软件的,该公司计划在周四发布一份关于最新发现和伊朗关联的深度报告。

Moyal认为Pay2Key和WannaScream都是不成熟的操作,这也得到了现实事件证据的证实。

例如,在一些早期的Pay2Key事件中,勒索软件的命令和控制服务器没有向一些支付了赎金的受害者释放解密密钥,导致公司无法恢复他们的文件。

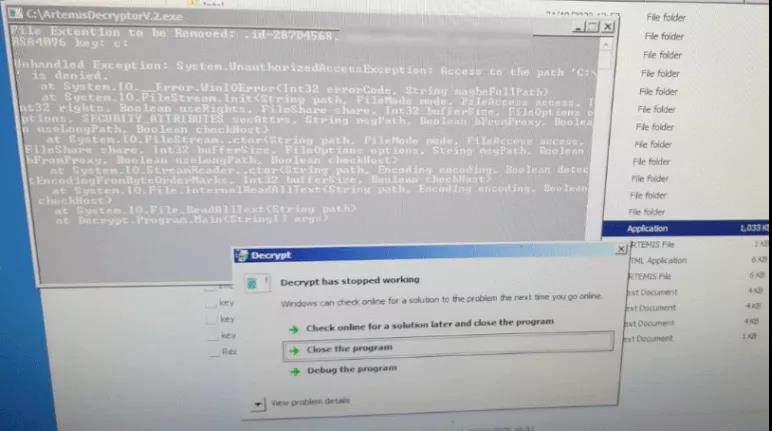

在WannaScream的案例中,勒索软件解密程序(受害者在支付赎金要求后获得的用于解密文件的应用程序)在某些情况下也出现了错误,类似地导致企业即使付款后也无法恢复数据。

目前还没有证据表明Pay2Key或在以色列发生的WannaScream袭击与伊朗政府实体有关。不过,调查仍在继续。