新冠病毒再次抬头,针对医疗机构的攻击在全球范围内激增

2021-01-07

来源:悠哉网

近一段时间,Check Point公司安全报告中指出,医院和医疗机构已经成为越来越多勒索软件攻击的目标,其中大多数攻击都使用了臭名昭著的 Ryuk 勒索软件。在此之前,网络安全与基础设施安全局 (CISA)、联邦调查局 (FBI) 和美国卫生与公众服务部 (HHS) 发布了 联合网络安全公告,警告称医院和医疗服务提供商面临的网络威胁日益增加,形势十分严峻。

不幸的是,近两个月来,这些网络犯罪威胁变得越来越猖獗。自 11 月初起,全球针对医疗机构的攻击又增加了 45%,是同期全球所有行业网络攻击总增幅的两倍多。

攻击的增加与各种媒介有关,包括勒索软件、僵尸网络、远程代码执行和 DDoS 攻击等。 但是,与其他行业相比,勒索软件在医疗领域的增长幅度最大,是医疗机构面临的最大恶意软件威胁。针对医院和相关机构的勒索软件攻击尤其具有破坏性,因为其系统发生任何中断都有可能影响对患者的诊治,并危及生命 — 所有这些又都因抗击新冠疫情的压力而进一步加剧。正因如此,网络犯罪分子才会更加肆无忌惮地攻击医疗行业:因为他们知道医院已经无暇抽身,更有可能交付赎金来了事。

全球攻击概述

自 11 月 1 日以来,全球针对医疗机构的攻击数量增加了 45% 以上,而针对其他行业的攻击平均增加了 22%。

11 月份每个医疗机构平均每周遭到 626 次网络攻击,而 10 月为 430 次。

与勒索软件、僵尸网络、远程代码执行和 DDoS 有关的攻击在 11 月份都有所增加。与其他行业相比,勒索软件攻击在医疗领域的增幅最大。

攻击中使用的主要勒索软件变体是 Ryuk,其次是 Sodinokibi。

区域攻击数据

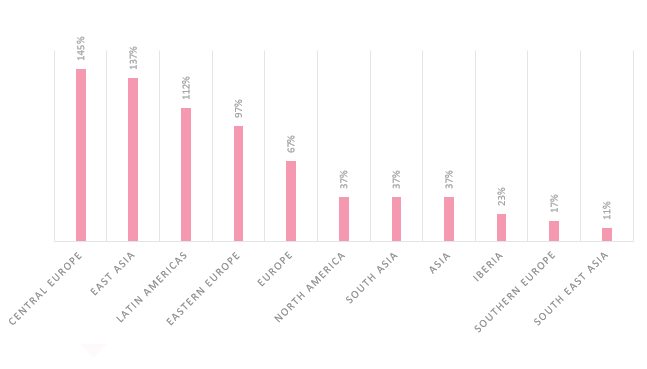

在受医疗机构攻击激增影响最大的地区中,中欧高居榜首,11 月增长了 145%;其次是东亚和拉丁美洲,分别增长了 137% 和 112%。欧洲和北美分别增长了 67% 和 37%。

各个地区医疗领域的攻击增长情况

就具体的国家/地区而言,加拿大的攻击增幅最大,高达 250% 以上,其次是德国,增长了 220%。西班牙医疗机构遭到的攻击次数增加了一倍。

为何攻击激增?

这些黑客的主要动机是金钱,他们想在短时间内谋取暴利。在过去的一年中,网络犯罪分子通过这些攻击赚的盆满钵满,这种成功让他们变得欲壑难填。

如上文所述,由于新冠肺炎病例持续增加,医院承受着巨大的压力,他们愿意用支付赎金的方式来换取安心的医疗服务环境。9 月,德国当局报告称,一次定向错误的黑客攻击导致杜塞尔多夫一家大型医院的 IT 系统出现故障,一名需要紧急入院的女性患者在被送往其他城市接受治疗后死亡。任何医院或医疗机构都不希望这种不幸再次发生,为了最大限度地减少中断,他们更有可能满足攻击者的要求。

另外需要指出的是,普通勒索软件攻击通过大规模垃圾邮件和漏洞利用工具广泛传播,而使用Ryuk 变体对医院和医疗机构发起的攻击具有高度定制性和明显的针对性。Ryuk 最早发现于 2018 年年中,不久之后,Check Point Research 便发布了对这种以美国为目标的新型勒索软件的首次全面分析。2020 年,CPR 的 Check Point 研究人员对全球范围内的Ryuk 活动进行了监控,发现 Ryuk 在针对医疗行业的攻击中的使用有所增加。

疫情之下的网络安全格局

此次疫情影响了我们生活的方方面面,网络安全形势也未能幸免。从新冠病毒相关恶意域的注册激增,到使用疫情话题进行网络钓鱼和勒索软件攻击,甚至是出售新冠病毒疫苗的欺诈广告,网络漏洞利用程序数量空前增长,并且均以破坏个人数据、传播恶意软件和窃取金钱为目的。

医疗服务和研究组织成为攻击目标,攻击者试图窃取有价值的商业情报和专业资讯,或破坏重要的研究工作。用于追踪个人的测试和追踪应用曾引发有关隐私的强烈争议,现今已在全球范围内得到广泛采用,并且预计在疫情过后仍将继续使用。由于全球焦点持续集中在抗疫上,网络犯罪分子也在不断设法利用这一点来达到自己的非法目的 —— 因此,组织和个人都必须保持良好的网络安全意识,以防落入黑客以疫情为诱饵的圈套。

勒索软件和网络钓鱼攻击防范技巧

(1) 注意木马感染 —— 勒索软件攻击并非始于勒索软件。Ryuk 和其他类型的勒索软件程序通常都从植入木马病毒入手。这种木马感染通常发生在勒索软件攻击开始前的几天或几周,因此专业安全人员应提防网络感染 Trickbot、Emotet、Dridex 和 Cobalt Strike,使用威胁搜寻解决方案消除这些病毒,避免为 Ryuk 打开大门。

(2) 周末和节假日提高警惕 —— 近一年来,大多数勒索软件攻击都发生在 IT 和安全人员较少值班的周末和节假日。

(3) 使用反勒索软件解决方案 —— 虽然勒索软件攻击很复杂,但具有补救功能的反勒索软件解决方案可有效帮助组织在遭到感染后的短短几分钟内恢复正常。

(4) 对员工进行有关恶意电子邮件的培训——培训用户如何识别和避免潜在的勒索软件攻击至关重要。当前的许多网络攻击都始于一封有针对性的网络钓鱼电子邮件,该电子邮件甚至不包含恶意软件,只包含一则引诱用户点击恶意链接或提供特定信息的社交工程消息。培训用户识别这些类型的恶意电子邮件通常是组织可以部署的最重要的防御措施之一。

(5) 虚拟补丁 —— 联邦调查局的建议是对旧版软件或系统打补丁,但这对于医院来说是不可能的,因为在许多情况下系统无法打补丁。因此,我们建议使用具有虚拟打补丁功能的入侵防御系统IPS,防止黑客尝试利用脆弱系统或应用中的漏洞。IPS 将保持更新,确保您的组织受到保护。